за даними ентузіаста кібербезпеки MalwareHunterTeam, на macOS зафіксували перший випадок поширення шкідливого ПЗ LockBit від однойменного угруповання хакерів.

LockBit є програмою-шифрувальником, яка блокує користувачеві доступ до системи і вимагає плату за розшифровку даних.

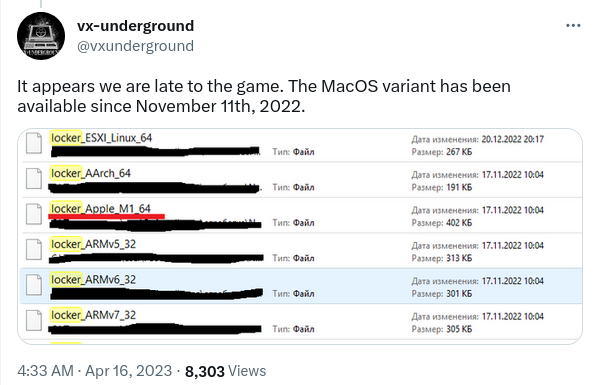

У початковому твіті йдеться про складання під назвою locker_Apple_M1_64 – тобто, розрахованої на Mac з процесорами M1. Цей файл вдалося помітити серед доступних версій зловреда – серед яких є навіть варіант для процесорів з архітектурою PowerPC, що вийшла 1992 року.

Пізніше з’явилися скріншоти цієї збірки LockBit з листопада 2022 року, але знайти будь-які пости або повідомлення про це з того часу не вдалося. Схоже, що ці дані випливли вже після публікації MalwareHunterTeam від 16 квітня.

Після аналізу locker_Apple_M1_64 автори видання Bleeping Computer прийшли до висновку, що це тестове складання, яке у поточному вигляді неможливо (або як мінімум дуже незручно) використовувати на macOS. У ній містяться численні посилання на відсутні компоненти, згадка файлових розширень і папок і Windows, що показує, що шифрувальник не готовий для поширення та атак на Mac.

При цьому представник LockBit дав Bleeping Computer коментар, згідно з яким шифрувальник для Mac зараз “активно розробляється” – що підтверджує, що зараз загроза користувачам macOS відсутня, але це може змінитися в майбутньому.